Zero Trust adalah pendekatan keamanan modern yang didasarkan pada prinsip “never trust, always verify”. Berbeda dari model tradisional yang menganggap bahwa semua aktivitas di dalam jaringan adalah aman, Zero Trust mengasumsikan bahwa ancaman bisa datang dari luar maupun dari dalam.

Dengan meningkatnya tren remote working, penggunaan cloud, dan banyaknya perangkat IoT, pendekatan keamanan lama tidak lagi relevan. Zero Trust membantu organisasi mengurangi risiko serangan siber dengan memastikan setiap akses harus diverifikasi secara ketat.

## Prinsip Utama Zero Trust

### 1. Verifikasi Setiap Akses

Setiap permintaan akses harus divalidasi, baik pengguna maupun perangkatnya. Sistem tidak boleh menganggap pengguna aman hanya karena berada dalam jaringan perusahaan.

### 2. Least Privilege Access

Pengguna, aplikasi, bahkan microservices hanya memiliki akses minimum sesuai kebutuhan operasional. Jika hanya membutuhkan read-only, tidak boleh diberikan write-access.

### 3. Kontrol Akses Berbasis Identitas

Identitas pengguna menjadi kunci. Sistem menggunakan mekanisme seperti:

- MFA (Multi-Factor Authentication)

- Single Sign-On (SSO)

- Identity Provider & IAM System

- Behavioral analytics

### 4. Segmentasi Jaringan

Jaringan dipecah menjadi beberapa zona untuk membatasi potensi penyebaran serangan. Contohnya:

- Database segment

- Application segment

- Admin segment

- Public API zone

Jika satu zona bocor, attack tidak bisa langsung berpindah ke zona lain.

### 5. Monitoring dan Logging Berkelanjutan

Zero Trust tidak hanya memblokir akses, tetapi juga mencatat setiap aktivitas:

- Login attempts

- Token behavior

- API access pattern

- Anomali traffic

- Privilege escalation

Semuanya dianalisis menggunakan SIEM dan tools security modern.

## Mengapa Zero Trust Penting Saat Ini?

Serangan siber semakin cerdas. Teknik seperti phishing, ransomware-as-a-service, supply chain attack, dan privilege escalation menjadi lebih sering terjadi.

Statistik global menunjukkan:

- 60% perusahaan mengalami insiden keamanan akibat kredensial bocor.

- 80% serangan ransomware berhasil masuk lewat akses user internal.

- 95% pelanggaran data disebabkan kesalahan manusia.

Model keamanan lama seperti VPN dan perimeter firewall tidak lagi cukup. Zero Trust menjadi solusi yang lebih adaptif.

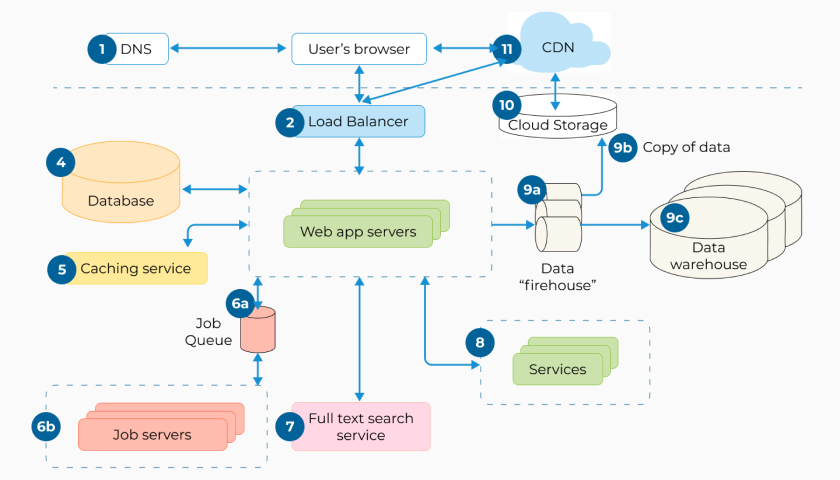

## Komponen Utama Zero Trust

Implementasi Zero Trust biasanya melibatkan beberapa teknologi dan konsep:

### Identity & Access Management (IAM)

Mengatur identitas pengguna dan perangkat:

- Azure AD / Entra ID

- Okta

- Keycloak

- Auth0

### Multi-Factor Authentication

Mengurangi risiko akses ilegal, meskipun password bocor.

### Device Compliance Check

Memastikan perangkat yang digunakan aman:

- OS up-to-date

- Antivirus aktif

- Tidak ada root/jailbreak

- Device posture score

### Microsegmentation

Memecah infrastruktur menjadi beberapa zona kecil untuk mengurangi lateral movement attacker.

### Least Privilege Policy

Dengan memanfaatkan:

- RBAC (Role-Based Access Control)

- ABAC (Attribute-Based Access Control)

- JIT Access (Just-In-Time)

### Monitoring & Threat Analytics

Melalui SIEM dan SOAR seperti:

- Splunk

- Elastic Security

- Microsoft Sentinel

- IBM QRadar

## Contoh Implementasi Zero Trust pada Perusahaan Modern

### 1. Google — BeyondCorp

Google adalah pelopor Zero Trust melalui proyek BeyondCorp. Mereka menghapus penggunaan VPN dan beralih ke akses berbasis identitas dan konteks perangkat.

### 2. Microsoft — Zero Trust Framework

Microsoft menerapkan Zero Trust untuk seluruh produk cloud seperti Azure, Office 365, dan Windows Enterprise.

### 3. Perusahaan Indonesia

Banyak fintech & startup besar di Indonesia seperti:

- Gojek

- Tokopedia

- Traveloka

- Bank digital

menggunakan pendekatan Zero Trust terutama pada API internal, akses admin, dan pengelolaan microservices.

## Tantangan Implementasi Zero Trust

### 1. Integrasi Sistem Lama (Legacy System)

Banyak aplikasi lama tidak mendukung integrasi IAM modern.

### 2. Biaya Implementasi Awal

Membutuhkan infrastruktur identitas dan security monitoring yang solid.

### 3. Perubahan Budaya

Zero Trust tidak hanya teknologi, tetapi juga pola pikir. Semua tim harus terbiasa dengan MFA, verifikasi akses, dan pembatasan privilege.

### 4. Kompleksitas Arsitektur

Dibutuhkan DevOps, SecOps, dan Cloud Engineer yang kompeten untuk membangun pipeline dan policies.

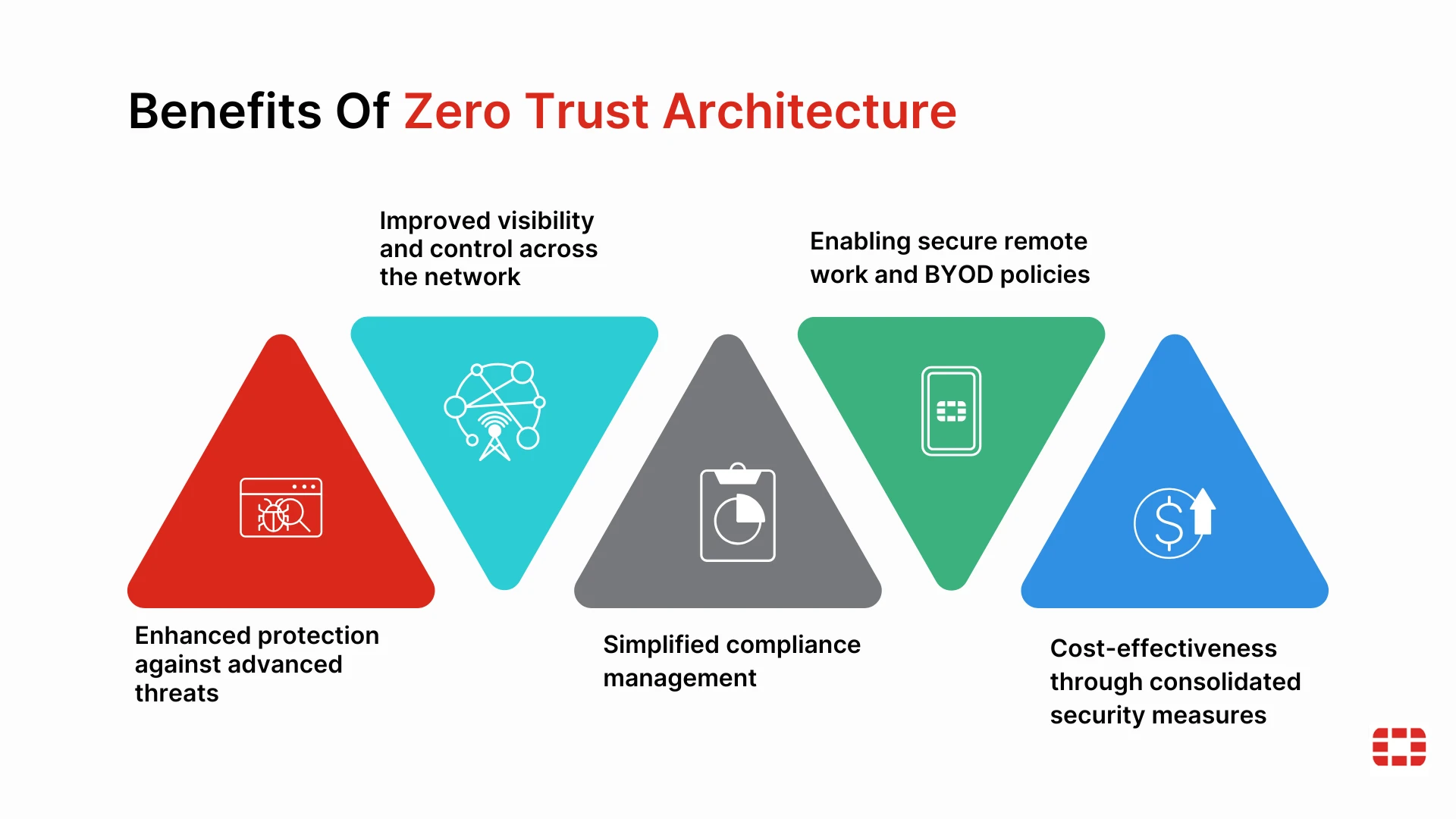

## Manfaat Besar Zero Trust

- Mengurangi risiko kebocoran data

- Meminimalisir lateral movement

- Mencegah serangan berbasis kredensial

- Cocok untuk organisasi hybrid (office + remote)

- Skalabel dan sesuai model cloud modern

- Meningkatkan visibilitas security

## Kesimpulan

Zero Trust Security menjadi solusi keamanan siber masa kini yang mampu menjawab tantangan arsitektur modern berbasis cloud, remote work, dan perangkat yang beragam. Pendekatan “never trust, always verify” memastikan bahwa setiap aktivitas, akses, dan identitas diperiksa secara ketat sebelum diberikan izin.

Dengan implementasi yang tepat, Zero Trust dapat secara signifikan meningkatkan keamanan perusahaan dan mengurangi risiko serangan siber yang merugikan.